IoT製品にはセキュリティ対策が不可欠

IoT製品を狙ったサイバー攻撃は年々増加しており、脆弱性を悪用した被害も多発しています。そのため、IoT製品にはセキュリティを十分に考慮し長期運用を見据えた開発が不可欠です。一方でIoT製品にセキュリティ対策を導入するには、人材の確保、コスト、開発工数といった点で課題があり、十分な対策が講じられないまま市場に出回るケースも少なくありません。

JC-STARとは

セキュリティ要件適合評価及びラベリング制度(JC-STAR: Labeling Scheme based on Japan Cyber-Security Technical Assessment Requirements)は、インターネットとの通信が行える幅広いIoT製品を対象として、セキュリティ機能を評価・可視化することを目的としたラベリング制度です。

求められるセキュリティ水準に応じて、★1から★4までの基準が設けられています。★1は2025年3月から運用が開始され、適合するにはIoT製品に対して13項目と、IoTベンダーに対して3項目の計16項目の要件を満たす必要があります。

今後、政府の調達要件や、セキュリティが重視される業界内での基準の設定に活用されることが検討されています。

下記は、★1適合基準・評価ガイドより「IoT製品に対する適合基準」の要件を一部抜粋しています。「IoT製品ベンダーに対する適合基準」につきましては別途ご確認ください。

ソフトウェアコンポーネントのアップデート機能

製品に含まれる特定のソフトウェアコンポーネントについて、アップデート可能にしなければならない

不要かつリスクの高いインターフェースの無効化

すべての未使用の物理的インターフェース及び論理的インターフェースは無効化しなければならない

製品に保存される守るべき情報の保護

製品のストレージに保存される守るべき情報資産が、ネットワーク経由の不正アクセスに対してセキュアに保存されること

適切な認証に基づくアクセス制御

TCP/UDP通信を介した守るべき情報資産への他の機器又はユーザーからのアクセスに対して、適切な認証に基づくアクセス制御が行われていること

停電・ネットワーク停止等からの復帰時の認証情報やソフトウェア設定の維持

データネットワークと電源の停止の可能性を考慮して、レジリエンスを製品とサービスに組み込まなければならない

ネットワーク経由のユーザー認証に対する総当り攻撃からの保護

ネットワークを介して行われる認証に対する総当たり攻撃等のブルートフォース攻撃が実行できないようにするメカニズムを保有しなければならない

その他7個の要件

Armadilloは半完成品としてJC-STARの★1に適合予定

Armadilloで開発することでラベル取得までの道のりを短縮

Armadilloの最新IoTゲートウェイ製品は、IoT製品のプラットフォームとして半完成品の状態でも各種セキュリティ要件を満たし、★1に適合しています。IoT製品ベンダーは、開発した独自のアプリケーション部分と拡張したハードウェア部分を検証することで、Armadilloを完成品のIoT製品として★1に適合させることができます。

最新のCPUボード製品、およびCPUモジュール製品についても、Armadillo Base OSを活用して開発することで、JC-STAR★1のIoT製品に対する基準を満たすことが可能です。

また、JC-STAR★1のラベル取得に向けて、セキュアに開発するためのJC-STAR★1 対応製品開発ガイドを公開しています。

加えて、今後のJC-STAR★2以上の基準や、米国のU.S. Cyber Trust Mark、EUのサイバーレジリエンス法などの国際的なIoTセキュリティ制度に対応するため、引き続きアップデートを行う方針です。

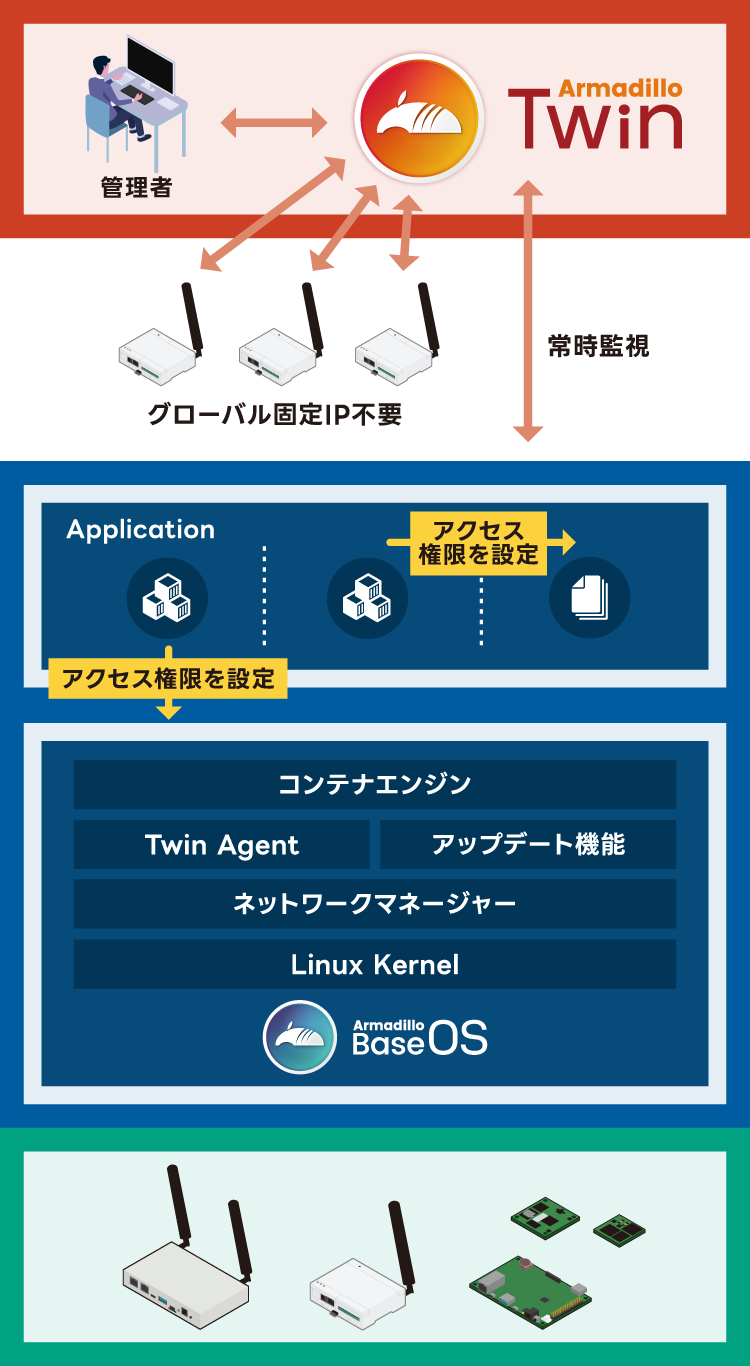

Armadillo Base OS / Armadillo Twinでセキュリティ機能を実現

クラウドから各デバイスを運用管理

- 遠隔稼働監視(死活監視, リソースモニタリング)

- 遠隔操作(コマンド実行, 設定変更)

- ソフトウェアアップデート

- セキュアエレメントで認証し、安全に接続

- グループ管理 / 一括更新機能

- ソフトウェアアップデートSBOM管理* / 脆弱性通知機能*

Docker互換のコンテナエンジンを搭載し、アプリケーションを実現

- コンテナごとにアクセス権限を設定でき、コンテナ内に脆弱性が発見された場合も、コンテナ外への影響を限定化

- コンテナ技術の利用でCI/CDの実現を容易に

- Docker Hub等の利用で、既存資産を活用した効率的な開発を可能に

さらに高度なセキュリティ機能

- OP-TEEの提供

- JTAG/SDブートの無効化、セキュアブート

- セキュアストレージ

セキュアエレメントを搭載

- ハードウェアRoot of Trustを実現

- 安全に鍵情報を管理

- デバイス認証して暗号化通信を可能

ソフトウェアアップデート機能

- USB/SD/ネットワークからのアップデート機能

- 署名/検証機能による不正アップデートの防止

- ソフトウェアの二面化とロールバック機能

- アップデート失敗後の自動復旧機能

各種のセキュリティ機能

- 強度の高いパスワードの強制

- パスワードの総当たり攻撃対策

- 不要インターフェース無効化機能

- 廃棄時のユーザーデータ消去機能

軽量コンパクトなOSが高い堅牢性と安定性を実現

- 軽量コンパクトなLinuxベースのOSで、GPLv3のソフトウェアを含まない構成を実現

- 機能を絞り込み、脆弱性を限定化

- 毎月アップデートをリリースし、SBOMも提供

- ストレージへの書き込みを減らして消耗を抑制

- 安全なファイルシステムを採用し、突然の電源断から起動しなくなるリスクを抑制

- 運用ログの記録機能を搭載

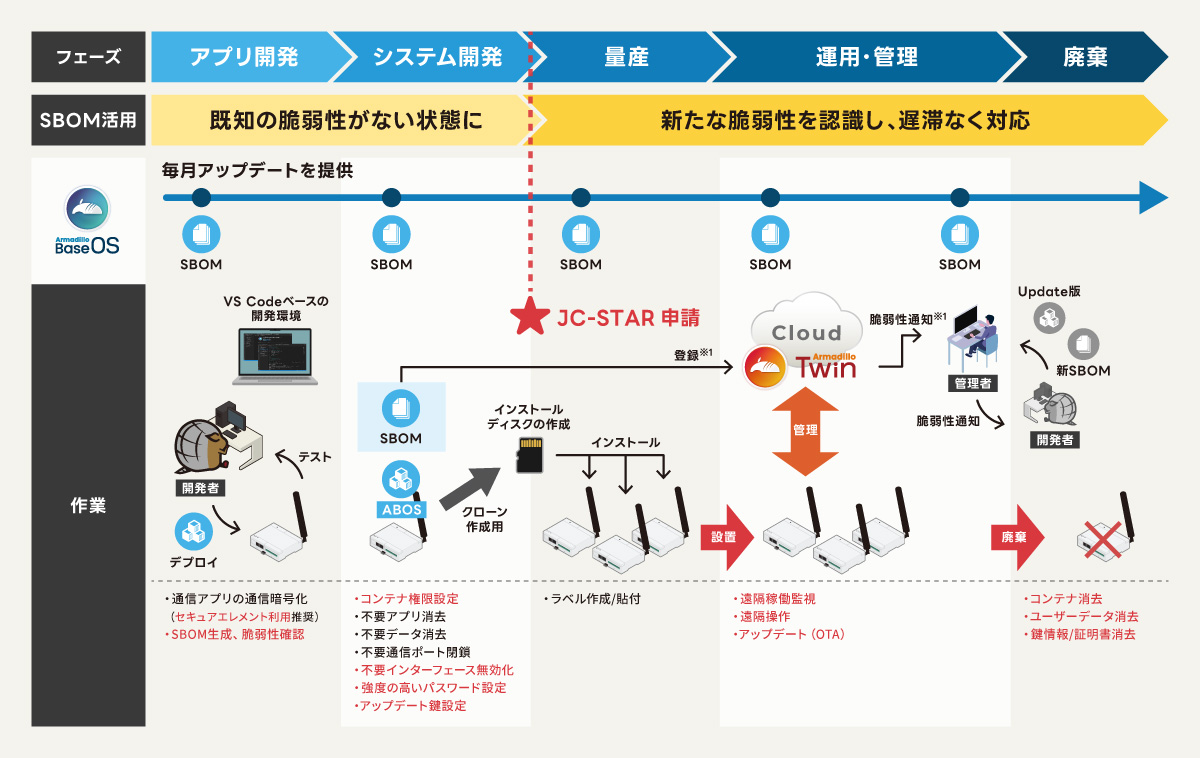

開発から量産・運用・廃棄までセキュアな環境を実現

※1 2025年5月現在、提供予定の機能です。 ※図中の赤文字:Armadillo Base OSまたはArmadillo Twinの機能で実現できます。

対象製品

IoTゲートウェイ(★1ラベル取得)

IoTゲートウェイを用いる場合は、開発した独自のアプリケーション部分を検証する必要があります。ハードウェアの拡張開発を行っていない場合は、その他の検証作業に工数をかけることなく、JC-STARのIoT製品に対する基準に適合できます。

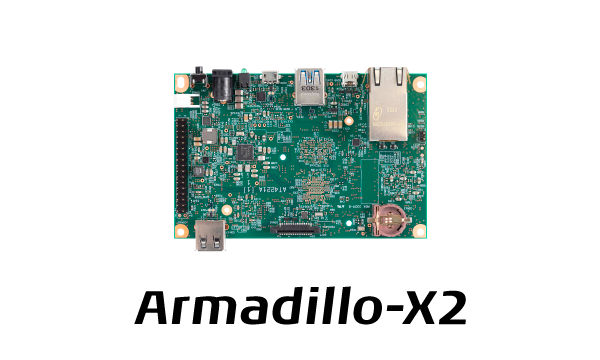

CPUボード

CPUボードをIoT製品に組み込む場合は、ABOSを活用して開発することで、JC-STAR★1のIoT製品に対する基準を満たすことができます。

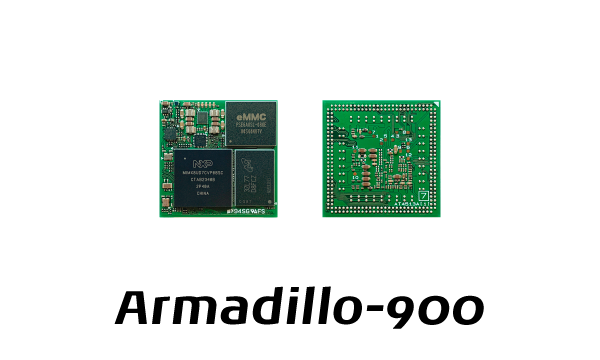

CPUモジュール

CPUモジュールをIoT製品に組み込む場合は、ABOSを活用して開発することで、JC-STAR★1のIoT製品に対する基準を満たすことができます。

JC-STAR★1 対応製品開発ガイド

ABOSを搭載したArmadilloを活用して、JC-STAR★1のラベル取得を目指すIoTベンダーに向けて、「JC-STAR★1 対応製品開発ガイド」を公開しています。本書は、ABOSが持つ多面的なセキュリティ機能を最大限に活用し、お客様のセキュアなIoT製品の開発・量産・運用を実現するための道標となることを目的としています。JC-STAR★1の16個の要件ごとに、Armadilloのセキュリティ機能や仕様、活用方法を詳細に紹介しており、JC-STAR★1の申請におけるドキュメント評価のエビデンスとしてもご活用いただけます。

パートナー

下記のパートナーは、Armadilloを活用した最終製品のJC-STAR★1ラベル取得に関する支援サービスを提供しています。これにより、IoT製品ベンダー様は迅速かつ効率的にJC-STAR★1ラベルの取得を実現することが可能です。詳細については、下記の各社リンクよりお問い合わせください。

サイバートラスト株式会社

サイバートラストは、日本初の商用電子認証局として2000年より提供している認証・セキュリティの技術を活用したトラストサービスと、Linuxのカーネル技術やオープンソースソフトウェア(OSS)の知見を応用したオンプレミス、クラウド、組込み領域向けのプラットフォームサービスを展開しています。また、これらの技術や実績を組み合わせ、IoTをはじめとする先端分野に向けて、「ヒト・モノ・コト」の正しさを証明し、お客様のサービスの信頼性を支えるサービスを推進しています。

「すべてのヒト、モノ、コトに信頼を」。サイバートラストは、ITインフラに関わる専門性・中立性の高い技術で、安心・安全な社会を実現します。

株式会社ECSEC Laboratory

ECSEC Lab.は、数多くのISO/IEC15408(CC(コモン・クライテリア)認証)試験、ISO/IEC19790・FIPS140の試験(暗号アルゴリズム実装と暗号モジュールの試験)で得た、経験・知識・技術を基にして、英Arm社などの推進するIoTセキュリティの第三者評価・認証制度 PSA Certified™評価サービス、GlobalPlatformの推進するSecurity Evaluation Standard for IoT Platforms(SESIP:IoTプラットフォームのセキュリティ評価基準)に基づいてIoT プラットフォーム、プラットフォーム部品のセキュリティ認証を行うTrustCB SESIPスキームにおける評価サービスに続き、IPAがスキームオーナーとなる「セキュリティ要件適合評価及びラベリング制度(JC-STAR)」の評価機関としての活動を開始しています。